Table of Contents

Trong bài viết này GhienCongNghe sẽ giúp bạn hiểu tổng quan về Active Directory là gì, khái niệm, tính năng và nhiều thứ hay ho hơn nữa. Nào hãy cùng GhienCongNghe tìm hiểu nhé.

Active Directory là gì?

Active Directory (AD) là dịch vụ thư mục độc quyền của Microsoft. Nó chạy trên Windows Server và cho phép user quản trị viên quản lý quyền truy cập vào tài nguyên mạng.

Active Directory lưu trữ dữ liệu dưới dạng các đối tượng. Đối tượng ở đây là một phần tử đơn lẻ, chẳng hạn như user, group user, ứng dụng hoặc thiết bị như máy in. Các đối tượng thường được định nghĩa là tài nguyên, chẳng hạn như máy in, máy tính hoặc các công cụ dùng để bảo mật và user hoặc group user.

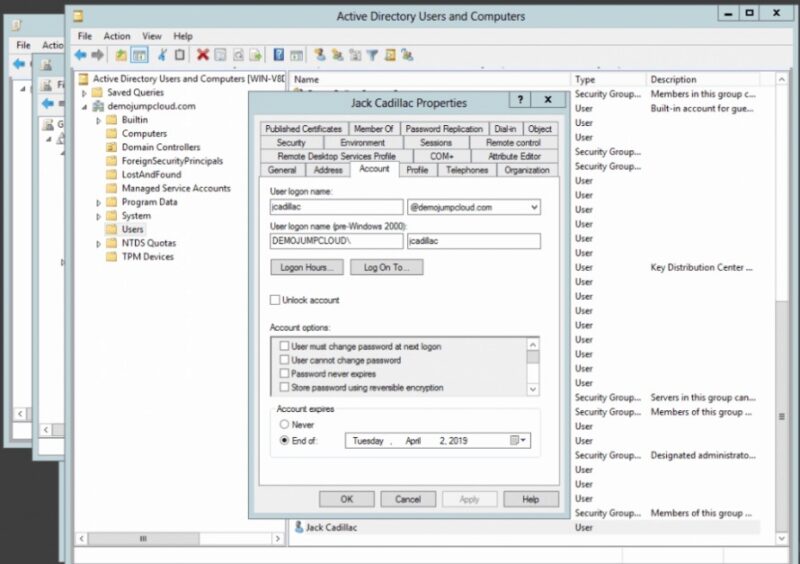

Active Directory phân loại các đối tượng thư mục theo tên và thuộc tính. Ví dụ: tên của người dùng có thể bao gồm chuỗi tên, cùng với thông tin được liên kết với người dùng, chẳng hạn như mật khẩu và khóa Secure Shell (SSH).

Dịch vụ chính trong Active Directory là Domain Services (AD DS), dịch vụ lưu trữ thông tin thư mục và xử lý tương tác của người dùng với domain. AD DS xác minh quyền truy cập khi người dùng đăng nhập vào thiết bị hoặc cố gắng kết nối với máy chủ qua mạng. Domain Services có thể kiểm soát từng người dùng có quyền truy cập vào từng tài nguyên, cũng như các chính sách nhóm. Ví dụ: quản trị viên thường có thể truy cập dữ liệu của nhiều người dùng khác nhau.

Các sản phẩm hệ điều hành (OS) khác của Microsoft và Windows, chẳng hạn như Exchange Server và SharePoint Server, dựa vào Domain Services để cung cấp quyền truy cập tài nguyên. Máy chủ lưu trữ Domain Services là bộ điều khiển tên miền.

- Xem thêm: Svchost.exe là gì?

Các dịch vụ của Active Directory

Microsoft đã thêm các dịch vụ bổ sung dưới dạng Active Directory. Một số dịch vụ khác nhau của Active Directory bao gồm, dịch vụ chính là Dịch vụ tên miền (Domain Service), dịch vụ thư mục nhẹ (AD LDS), dịch vụ chứng chỉ (AD CS), dịch vụ liên kết (AD FS) và dịch vụ quyền quản lý (AD RMS). Mỗi dịch vụ đều mở rộng khả năng quản lý thư mục của sản phẩm.

1. Dịch vụ thư mục nhẹ

- Dịch vụ thư mục nhẹ “Lightweight Directory” của dịch vụ tên miền “Domain Services” loại bỏ một số chức năng phức tạp và nâng cao để chỉ cung cấp chức năng dịch vụ thư mục cơ bản mà không cần sử dụng bộ điều khiển tên miền “Domain controllers”, Forest hoặc tên miền “Domains”. Thường được sử dụng trong các môi trường mạng văn phòng nhỏ, đơn lẻ.

2. Dịch vụ chứng nhận

- Dịch vụ chứng nhận của Active Directory “Certificate Services” cung cấp dịch vụ chứng thực kỹ thuật số và hỗ trợ cơ sở hạ tầng khóa công khai PKI “PKI – Public Key Infrastructure”. Dịch vụ này có thể lưu trữ (Storage), xác thực (Validate), tạo (Create) và thu hồi (Revoke) thông tin đăng nhập khóa công khai được sử dụng để mã hóa thay vì tạo khóa bên ngoài hoặc cục bộ.

3. Dịch vụ liên kết thư mục

- Dịch vụ liên kết “Federation Services” cung cấp dịch vụ ủy quyền và xác thực đăng nhập một lần dựa trên web chủ yếu để sử dụng trong các tổ chức. Do đó, nhà thầu có thể đăng nhập vào mạng của chính mình và cũng được phép truy cập vào mạng của khách hàng.

4. Quyền quản lý

- Đây là một dịch vụ quyền quản lý “Rights Management Services” phá vỡ sự ủy quyền dựa trên mô hình quyền truy cập được cấp “Access Granted Model” hoặc mô hình truy cập bị từ chối “Access Denied Model” và giới hạn những gì người dùng có thể làm với các tệp hoặc tài liệu cụ thể. Các quyền (Rights) và hạn chế (Restrictions) được đính kèm với tài liệu hơn là người dùng. Các quyền này thường được sử dụng để ngăn việc in, sao chép hoặc chụp ảnh màn hình của tài liệu.

Các tính năng chính có trong dịch vụ tên miền Active Directory

Một tính năng chính của cấu trúc Active Directory là phân quyền ủy quyền (Delegated Authorization) và sao chép hiệu quả (Efficient Replication). Mỗi phần của cơ cấu tổ chức AD giới hạn việc ủy quyền hoặc sao chép trong tiểu phần cụ thể đó. Như là dịch vụ tên miền Active Directory sử dụng bố cục phân cấp bao gồm tên miền Domain, Tree và Forest để điều phối các phần tử được nối mạng.

1. Forest

- Forest là cấp cao nhất của hệ thống phân cấp tổ chức “Organization Hierarchy”. Forest là ranh giới an ninh trong một tổ chức. Một khu Forest cho phép phân quyền được ủy quyền trong một môi trường duy nhất. Điều này cung cấp cho quản trị viên các quyền “Permissions” và quyền truy cập “Access Rights” đầy đủ, nhưng chỉ đối với một tập hợp con tài nguyên cụ thể. Có thể chỉ sử dụng một khu Forest duy nhất trên mạng. Thông tin về Forest được lưu trữ trên tất cả các bộ điều khiển tên miền “Domain Controllers”, trong tất cả các tên miền “Domain”, trong Forest “Forest”.

2. Tree

- Tree là một nhóm các tên miền “Domain”. Các tên miền trong một Tree chia sẻ cùng một không gian tên gốc “Root Name Space”. Trong khi một Tree chia sẻ không gian tên “Name Space”, các Tree không bị giới hạn về bảo mật hoặc sao chép.

3. Domain

- Mỗi khu Forest chứa một tên miền gốc “Root Domain”. Các tên miền bổ sung có thể được sử dụng để tạo các phân vùng khác trong một khu Forest. Mục đích của tên miền là chia nhỏ thư mục thành các phần nhỏ hơn để kiểm soát việc sao chép. tên miền “Domain” chỉ giới hạn sao chép Active Directory cho các bộ điều khiển tên miền “Domain Controller” khác trong cùng một tên miền. Ví dụ: một văn phòng ở Oakland sẽ không cần sao chép dữ liệu AD từ văn phòng ở Pittsburg. Điều này giúp tiết kiệm băng thông và hạn chế thiệt hại do vi phạm bảo mật.

- Mỗi bộ điều khiển tên miền “Domain Controller” trong một tên miền có một bản sao giống hệt cơ sở dữ liệu Active Directory của tên miền đó. Điều này được cập nhật thông qua sao chép liên tục.

- Mặc dù các tên miền đã được sử dụng trong mô hình dựa trên Windows-NT trước đó và vẫn cung cấp một rào cản bảo mật, nhưng khuyến nghị không chỉ sử dụng các tên miền để kiểm soát việc sao chép mà thay vào đó hãy sử dụng các đơn vị tổ chức (OU) để nhóm và giới hạn các quyền bảo mật.

4. Organizational units (OUs)

- Một đơn vị tổ chức “Organizational Units” cung cấp quyền phân nhóm đối với một tập hợp con tài nguyên từ một tên miền “Domain”. Một OU cung cấp một ranh giới bảo mật về các đặc quyền Privileges và ủy quyền Authorization nâng cao, nhưng không giới hạn việc sao chép các đối tượng AD.

- OU được sử dụng để ủy quyền kiểm soát trong các nhóm chức năng. Các đơn vị tổ chức OU nên được sử dụng để triển khai và giới hạn bảo mật và vai trò giữa các nhóm “Groups”, trong khi các tên miền “Domains” nên được sử dụng để kiểm soát việc sao chép Active Directory.

5. Container

- Tương tự như OUs, nhưng Đối tượng Chính sách Nhóm (Group Policy Objects) không thể được áp dụng hoặc liên kết với các đối tượng vùng chứa (Container).

Các thuật ngữ quen thuộc trong Active Directory

Active Directory dựa vào sự chính xác để kiểm duyệt quyền truy cập tài nguyên giữa các tên miền (Domain). Có một số loại ủy thác khác nhau được GhienCongNghe liệt kê với các thuật ngữ quen thuộc sau:

- One-way trust: Khi tên miền đầu tiên cho phép người dùng có đặc quyền truy cập trên tên miền thứ hai. Tuy nhiên, tên miền thứ hai không cho phép người dùng truy cập vào tên miền đầu tiên.

- Two-way trust: Khi có hai tên miền và mỗi tên miền cho phép người dùng của tên miền kia truy cập.

- Trusted Domain: Một tên miền duy nhất cho phép người dùng truy cập vào một tên miền khác, được gọi là tên miền tin cậy.

- Transitive trust: Mở rộng ra ngoài hai tên miền và cho phép truy cập vào các tên miền đáng tin cậy khác trong một khu Forest.

- Intransitive trust: Một chiều được giới hạn cho hai tên miền.

- Explicit trust: Không trực tiếp được tạo bởi quản trị viên mạng.

- Cross-link trust: Liên kết chéo diễn ra giữa các tên miền trong cùng một Tree trong Forest, không có mối quan hệ con-mẹ nào giữa hai tên miền hoặc các Tree khác nhau.

- Forest trust: Áp dụng cho các tên miền trong toàn bộ Forest và có thể là một chiều, hai chiều hoặc bắc cầu.

- Shortcut: Là một phím tắt nối hai tên miền thuộc các Tree riêng biệt. Các phím tắt có thể là một chiều, hai chiều hoặc bắc cầu.

- Realm: Tính bắc cầu giữ những bên liên quan, được hiểu là một chiều hoặc hai chiều.

- External trust: Là sự liên kết các tên miền giữa các khu Forest riêng biệt hoặc các tên miền không phải là AD. Sự tin cậy bên ngoài có thể không trực tiếp, một chiều hoặc hai chiều.

- Private access management (PAM) trust: Là một loại ủy thác một chiều. Nó được tạo bởi Microsoft Identity Manager, được kết hợp bởi production forest và bastion forest.

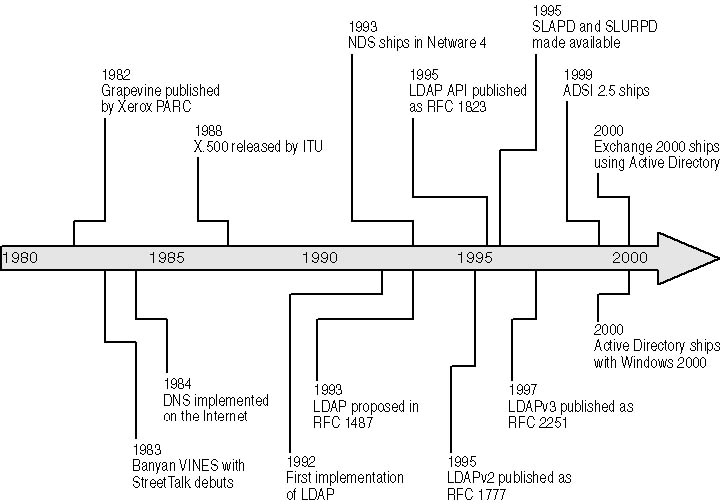

Lịch sử và sự phát triển của Active Directory

Microsoft đã cung cấp bản thử của Active Directory vào năm 1999 và phát hành một năm sau đó trên Windows 2000 Server và sau đó Microsoft tiếp tục phát triển các tính năng mới trên mỗi phiên bản Windows Server kế tiếp.

Windows Server 2003 đây là một bản cập nhật đáng chú ý, lần đầu tiên phiên bản này đã cập nhật các tính năng như Forests và khả năng chỉnh sửa và thay đổi vị trí của các tên miền (Domain) trong Forests. tên miền (Domain) trên Windows Server 2000 không thể hỗ trợ cho người dùng những bản cập nhật AD mới đang chạy trong Server 2003.

Windows Server 2008 họ đã giới thiệu AD FS. Ngoài ra, Microsoft đã đổi tên thư mục để quản lý tên miền (Domain) là AD DS và AD trở thành một thuật ngữ quen thuộc cho các dịch vụ dựa trên thư mục mà nó hỗ trợ.

Windows Server 2016 đã cập nhật AD DS để cải thiện bảo mật AD và di chuyển môi trường AD sang môi trường đám mây (Cloud) hoặc đám mây lai (Hybrid Cloud). Các bản cập nhật bảo mật bao gồm việc bổ sung PAM.

PAM được hiểu là giám sát quyền truy cập vào một đối tượng và quyền truy cập được cấp vào những hành động mà người dùng đã thực hiện. PAM đã bổ sung các Forests AD để cung cấp thêm một môi trường Forests an toàn cho người dùng và dữ liệu. Sau đó Microsoft đã ra đời Windows Server 2016 và điều đó đã kết thúc hỗ trợ những tính năng trên các thiết bị trên Windows Server 2003.

Vào tháng 12 năm 2016, Microsoft đã phát hành Azure AD Connect để tham gia hệ thống Active Directory tại chỗ với Azure Active Directory (Azure AD) và kích hoạt SSO cho các dịch vụ đám mây của Microsoft, chẳng hạn như Office 365. Azure AD Connect hoạt động với các hệ thống chạy Windows Server 2008, Windows Server 2008 R2, Windows Server 2012, Windows Server 2012 R2 và Windows Server 2016.

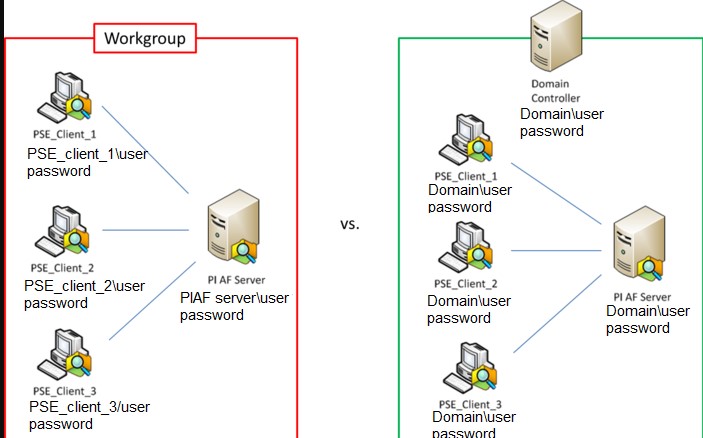

Phân biệt Domain và Workgroup của Active Directory được hiểu như thế nào?

Nhóm làm việc là thuật ngữ của Microsoft để chỉ các máy Windows được kết nối qua mạng ngang hàng với nhau. Nhóm làm việc là một đơn vị tổ chức khác của máy tính Windows trong mạng. Các nhóm làm việc cho phép các máy này chia sẻ tệp, truy cập internet, máy in và các tài nguyên khác qua mạng. Mạng ngang hàng loại bỏ nhu cầu về máy chủ để xác thực. Tuy nhiên có một số điểm khác biệt giữa tên miền và nhóm làm việc được GhienCongNghe liệt kê như sau:

- Tên miền không giống như Workgroup, có thể lưu trữ các máy tính từ các mạng cục bộ khác nhau.

- Tên miền có thể được sử dụng để lưu trữ nhiều máy tính hơn nhóm làm việc.

- Tên miền có thể bao gồm hàng nghìn máy tính, không giống như các nhóm làm việc, thường có giới hạn gần 20 máy tính hoặc thiết bị.

- Trong tên miền, ít nhất một máy chủ là máy tính, được sử dụng để kiểm soát quyền và các tính năng bảo mật cho mọi máy tính trong tên miền. Trong nhóm làm việc, không có máy chủ và tất cả các máy tính là ngang hàng với nhau.

- Người dùng tên miền thường được yêu cầu các chữ số bảo mật để nhận dạng bảo mật như thông tin đăng nhập và mật khẩu, không giống như nhóm làm việc.

Các đối thủ cạnh tranh chính của Active Directory

Các dịch vụ thư mục khác trên thị trường cung cấp chức năng tương tự như AD bao gồm Red Hat Directory Server, Apache Directory và OpenLDAP. Những dịch vụ trên sẽ được GhienCongNghe tóm tắt sau đây:

- Red Hat Directory Server quản lý quyền truy cập của người dùng vào nhiều hệ thống trong môi trường Unix. Tương tự như AD, Red Hat Directory Server bao gồm ID người dùng và xác thực dựa trên chứng chỉ để hạn chế quyền truy cập vào dữ liệu trong thư mục.

- Apache Directory là một dự án mã nguồn mở chạy trên Java và hoạt động trên bất kỳ máy chủ LDAP nào, bao gồm các hệ thống trên Windows, macOS và Linux. Apache Directory bao gồm một trình duyệt lược đồ và một trình duyệt, trình chỉnh sửa LDAP. Apache Directory hỗ trợ các plugin Eclipse.

- OpenLDAP là một thư mục LDAP mã nguồn mở dựa trên Windows. OpenLDAP cho phép người dùng duyệt, tìm kiếm và chỉnh sửa các đối tượng trong máy chủ LDAP. OpenLDAP cũng có tính năng sao chép, di chuyển và xóa các Tree (tree) trong thư mục, cũng như cho phép duyệt lược đồ, quản lý mật khẩu, hỗ trợ LDAP SSL (Lớp cổng bảo mật) và nhiều tính năng hơn.

Sau bài viết này GhienCongNghe đã giúp bạn hiểu hơn về Active Directory là gì và giúp bạn tối ưu hiệu suất hoạt động, tính năng của nó. Chúc bạn thành công!

Theo Searchwindowsserver.techtarget.com